近年のビジネスの現場では、企業の重要情報や業務に必要なデータをオンライン上で共有することが多く、情報セキュリティーの重要性が増しています。

そこで参考になるのが、IPA(独立行政法人情報処理推進機構)が発行している「情報セキュリティ白書2023」です。ITテクノロジーの進歩とともに脅威を増した情報セキュリティー上の課題に対し、定石となっている対策に加え、事例別の対処法についても記載されています。

本記事では、「情報セキュリティ白書2023」の概要や特に重要な4つのトピックについて解説します。

情報セキュリティ白書とは

「情報セキュリティ白書」は、IPA(独立行政法人情報処理推進機構)が2008年から毎年発行している書籍です。情報セキュリティーに関する国内外における政策・動向・インシデントの発生状況・被害情報について、必要な資料や国内外の官民の各種データを引用して解説しています。

一般的・普遍的な情報セキュリティーに関する内容を解説するだけでなく、その年に起こった象徴的なトピックも取り上げ、より実用的な内容を記述しているのが特徴です。情報の網羅性が高く、実践的な内容が多いため、情報セキュリティー分野への理解を深められます。

情報セキュリティ白書2023の構成と主なトピック

はじめに「情報セキュリティ白書2023」の全体の構成と主なトピックを紹介します。見出しと主要なトピックを押さえておくと、自社の情報セキュリティー上の課題に照らし合わせて有用性が見えてきます。

情報セキュリティ白書2023の構成

「情報セキュリティ白書2023」は、大きく3つの章と付録の資料・ツールで構成されています。データの外部漏洩やウイルス感染を防止するために必要な情報が網羅されているため、情報セキュリティー対策の参考になるでしょう。

| 各章と見出しの構成 |

|---|

| 序章:2022年度の情報セキュリティーの概況 |

| 第1章:情報セキュリティーインシデント・脆弱性の現状と対策 1.1:2022年度に観測されたインシデント状況 1.2:情報セキュリティーインシデント別の手口と対策 1.3:情報システムの脆弱性の動向 |

| 第2章:情報セキュリティーを支える基盤の動向 2.1:国内の情報セキュリティー政策の状況 2.2:国外の情報セキュリティー政策の状況 2.3:情報セキュリティ人材の現状と育成 2.4:組織・個人における情報セキュリティーの取り組み 2.5:情報セキュリティーの普及啓発活動 2.6:国際標準化活動 2.7:安全な政府調達に向けて 2.8:その他の情報セキュリティー動向 |

| 第3章:個別テーマ 3.1:制御システムの情報セキュリティー 3.2:IoTの情報セキュリティー 3.3:クラウドの情報セキュリティー 3.4:虚偽情報拡散の脅威と対策の状況 |

| 付録:資料・ツール 資料A:2022年のコンピュータウイルス届出状況 資料B:2022年のコンピュータ不正アクセス届出状況 資料C:ソフトウェア等の脆弱性関連情報に関する届出状況 資料D:2022年の情報セキュリティー安心相談窓口の相談状況 第18回IPA「ひろげよう情報モラル・セキュリティコンクール」2022 受賞作品 IPAの便利なセキュリティーツールとコンテンツ |

出典:IPA 独立行政法人 情報処理推進機構「情報セキュリティ白書2023」

情報セキュリティ白書2023の主なトピック

「情報セキュリティ白書2023」で、特に押さえておくべきトピックは以下の4つです。

- 中小企業に向けた情報セキュリティー支援策

- 虚偽情報拡散の脅威と対策状況

- 内部不正防止対策の動向

- クラウドサービスの情報セキュリティー

サブタイトルには「進む技術と未知の世界:新時代の脅威に備えよ」と記載があり、主にITテクノロジーの進化によって必要になった新たな情報セキュリティー対策を指南する内容になっています。

【概況】増加する情報セキュリティーインシデント

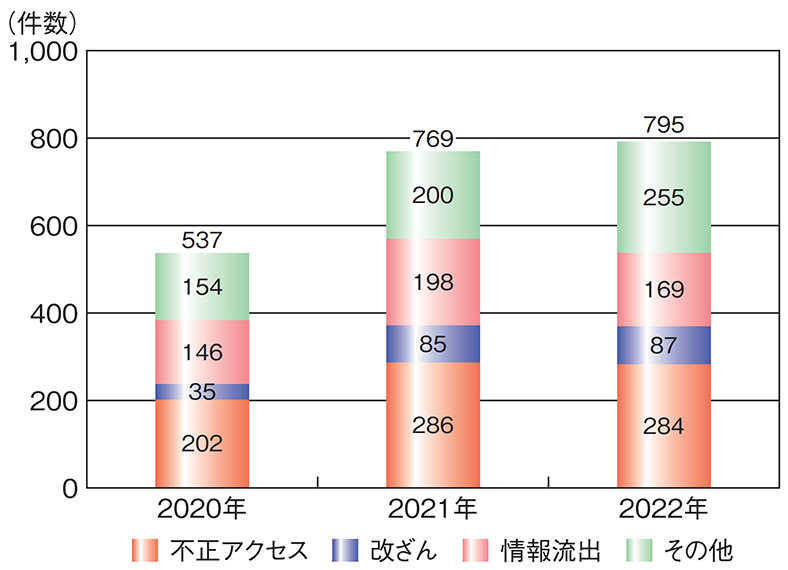

近年、不正アクセスやデータ改ざん、情報流出といった情報セキュリティーインシデントは増加傾向にあります。2022年の情報セキュリティーインシデントの種類別報道件数は、全体で795件となっています。

■情報セキュリティーインシデントの種類別報道件数

画像引用:IPA 独立行政法人 情報処理推進機構「情報セキュリティ白書2023」11ページ 図1-1-8

また、特に多い被害がWebサイトの改ざんとフィッシングです。2022年度のWebサイトの改ざんは2,041件、フィッシングは96万1,595件もの被害が報告されています。

加えて、ランサムウェアによる被害も230件報告されており、システムの復旧までに1週間以上かかった企業や団体が7割を超えています。被害企業・団体(有効回答数140件)のうち12.9%(18件)がすべての業務がストップし、活動自体の停止に追い込まれました。

ITテクノロジーの進化に伴い、情報セキュリティーインシデントは年々増加し続けているため、企業は手口の理解、必要な基本的な準備、システムなどに侵入された際に備えた対策をしておくことが必須です。

「情報セキュリティ白書2023」では、ランサムウェア攻撃・標的型攻撃・DDos攻撃・ビジネスメール詐欺・ばらまき型メール攻撃など、それぞれの情報セキュリティーインシデントの手口・対策・準備について解説しているため、参考にしておくと良いでしょう。

トピック1.中小企業に向けた情報セキュリティー支援策

情報セキュリティーインシデント増加の一方で、対策の遅れ・不十分な状態を問題視していない企業や、優先的に取り組むべき課題であると認識していない中小企業は多いです。情報セキュリティーは大手企業のみの課題ではなく、DX化が推進される中小企業においてもしっかりと対策を講じなければなりません。

サイバー攻撃のリスクと有効な対策

サイバー攻撃は主に3つのパターンがあり、それぞれのサイバー攻撃に合わせて対策をする必要があります。

| サイバー攻撃のパターン | 有効な対策 |

|---|---|

| 1.メール・Webを契機としたウイルス感染 | サイバー攻撃をUTM(Unified Threat Management)とEDR(Endpoint Detection and Response)の双方で防御する |

| 2.不審なアプリを気付かず導入したことによるウイルス感染 | 検知レポートを定期的に確認してリスクを把握する |

| 3.工場系LANなどの情報システム部門管理外設備でのウイルス感染 | セキュリティー有識者などの目線でネットワーク設計を適正化する |

経済産業省では、2021年度に引き続き、IPAを通じて中小企業サイバーセキュリティー対策促進事業を実施しています。近年の高速・巧妙化しているサイバー攻撃により、中小企業を含めたサプライチェーンのリスクが高まっているのが大きな理由です。

中小企業向けの情報セキュリティー対策サービス

IPAでは、中小企業に対するサイバー攻撃の具体的な対処・対策や、情報セキュリティーの強化を目的とした「サイバーセキュリティお助け隊サービス」を提供しています。

相談窓口を設けて情報セキュリティーについての疑問や手法への回答、セキュリティーに関する異常の監視、緊急時における対応や支援、簡易的なサイバー保険などをワンパッケージにまとめ、安価で販売しています。

中小企業・小規模事業者向けのIT導入補助金の支援対象にもなっているため、サービス利用料を抑えて活用することもできます。

トピック2.虚偽情報拡散の脅威と対策状況

SNSなどによる虚偽情報の拡散も増えています。企業による発信は情報への責任が大きく、誤った情報を発信してしまうと企業価値や信頼を損ねてしまう場合もあります。そうならないために、情報の発信側・受信側双方の視点で虚偽情報のリスクを理解しておきましょう。

虚偽情報の種類

虚偽情報には以下の種類があります。

| 虚偽情報の種類 | 内容 |

|---|---|

| 1.Disinformation | 意図的に広められる虚偽情報や、特定の組織や個人に利益・不利益をもたらすことが想定される情報。特に政治的な主張や攻撃、対立扇動の意図がある場合に用いられることが多い。 |

| 2.フェイクニュース | Disinformationと同様に、意図的に広められる虚偽情報(国内ではこの用語が定着している)。SNS上での個人の言説、話題性や経済的利益を狙った虚偽情報などもフェイクニュースになりうる。 |

| 3.Misinformation | 誤解・誤認・伝聞などによる誤りや不正確な情報。主に「デマ」と呼ばれ、自然発生的に生まれることが多い。 |

| 4.Malinformation | 差別・権利侵害・犯罪助長などの倫理的に許されない情報や、危害を与える情報、誤解を招くような情報。武器の作成手法・プライバシー暴露など、虚偽ではない情報も含まれる。 |

なお、発信された情報に以下の特性があると、虚偽性を持つ情報とみなされます。

- 内容が事実と異なる、あるいは不正確な場合

- 内容を拡大解釈、または誇張している場合

- 飛躍した論理で情報を関連付けること(無関係な事実や虚偽の情報を並べ、推定・推測の域を出ないストーリーを正しいストーリーのように見せること)

- 情報伝達の意図を誤らせること(宣伝を宣伝に見せず、別の意図に誘導すること)

虚偽情報拡散による脅威

第三者によって虚偽情報を拡散された場合、企業を含めた社会は、以下の脅威にさらされる可能性があります。

- 事実の捏造による他者攻撃や評価棄損

- 根拠不明な主張の浸透による対立や分断

- 虚偽情報の連鎖による行動の暴発

- 災害時などの対応混乱や不安拡大

「情報セキュリティ白書2023」では、上記のような虚偽情報について事例を交えて解説しています。

虚偽情報の拡散抑制や影響の低減に向けた対策

民間事業者や政府は虚偽情報の影響の低減に向け、以下のような対応策を検討しています。

- ファクトチェック機能強化

- 利用者のリテラシー向上

- 生成AIの利用ルール策定

- ナラティブ(人々に強い感情や共感を生み出す、真偽や価値判断が織り交ざる伝播性の高い物語)に基づく拡散対応

上記については、企業や利用者も気を付ける必要があります。生成AIの登場により、利用者のリテラシー能力はより高いものが求められています。虚偽の映像・テキストを簡単に作成できるため、発信者・受信者の双方が気を付けなければなりません。

トピック3.内部不正防止対策の動向

内部不正が関わる情報漏洩は、企業が注意しなければならない脅威の1つです。個人情報や重要情報が外部に漏れることはさまざまな影響を及ぼすため、企業は細心の注意を払う必要があります。

内部不正による情報漏洩の課題と対策

近年、テレワークによる遠隔業務や、クラウドなどのサービスを利用して仕事をすることが増えています。そのため、個人情報や秘密情報、限定提供データなどの情報が広範囲に分散し、管理対象の情報が多様になってきています。

対応策としては、組織的対策と技術的対策の両方が必要で、どちらかが不足していると情報漏洩のリスクが高まってしまいます。「情報セキュリティ白書2023」では、以下の4つが内部不正による情報漏洩への主な対策になると紹介されています。

| 対策 | 内容 |

|---|---|

| 組織的対策 | 重要度の高い情報の棚卸しを行い、情報の保管場所や管理責任者などに関する管理ルールを定めて運用する。 |

| 技術的対策 | テレワーク移行に伴い、オンラインストレージやクラウドなどの外部サービスの利用拡大といった、環境変化に対応した対策や証拠保全などの対策を行う。 |

| クラウドやSNSへの対策 | クラウドプロキシーやCASB(Cloud Access Security Broker)の導入などにより、クラウドの利用状況の確認や管理されないクラウドの利用を認めないこと、アクセス権限の設定漏れや設定ミスなどによる情報漏洩への注意、不正アクセスの痕跡チェックなどを行う。 |

| 関連する法改正への対応 | NISC(内閣サイバーセキュリティセンター)が発行する「サイバーセキュリティ関係法令Q&Aハンドブック」などを参照し、個人情報保護法、改正不正競争防止法などの関係法制の対応や各施策、対策実施におけるコンプライアンスについて留意する。 |

企業における課題と対策

テレワークの普及やクラウドサービスの浸透によってニューノーマルな働き方が定着しつつあります。それにより、内部不正防止対策においても、企業ならではの課題と対策が出てきました。

大きな課題としては、テレワークや複数のITプラットフォームを利用することによる重要情報の分散や多様化と、環境の変化への対応や対策が追い付いているかどうかです。

これらの課題に対しては、経営層が内部不正防止への意識改革を行い、優先度の高い経営課題として積極的に対策を推進することや、内部不正防止ガイドラインを有効活用し、重要情報の保護を継続的に行うことが重要です。

トピック4.クラウドサービスの情報セキュリティー

クラウドサービスは便利で利用価値が高い一方で、利用者側の設定ミスなどの不手際によって第三者による情報閲覧や不正アクセスといった問題が起きています。企業はクラウドサービスの扱い方を理解し、情報セキュリティーを高める必要があります。

クラウドサービスのインシデント状況

利便性の高さからクラウドサービスを導入する企業や個人が増えていますが、同時に第三者が情報閲覧できる状態になる、不正アクセスによって情報漏洩するなど、インシデントも後をたたない状況です。

企業においては、ランサムウェアによる攻撃の増加が顕著で、攻撃手法も複雑化し、組織への影響が増しています。主な原因としては、クラウドサービスの設定ミスやセキュリティーの脆弱性の放置により攻撃されやすい環境・状態になっており、対策が不十分であることが挙げられます。

クラウドサービスのセキュリティー課題と対策

クラウドサービスを基幹システムとして利用する企業も増えているため、クラウドサービスに関する不具合がビジネスへ影響するケースも増加しています。インシデントがそのまま経営の負担となる場合もあるため、課題への対策は早急に必要なアクションといえるでしょう。

クラウドサービスにおけるセキュリティー課題は、大きく分けて2つです。

- 複数のクラウドサービスを組み合わせて利用していることによる管理の複雑化

- クラウドサービスのセキュリティー対策についての知識が不十分で、対策の状態について確認しないまま利用していること

上記の課題に対する対策としては以下のことが挙げられます。

- 管理ツールやサービスを利用する

- 情報システム部門の管理下でのみクラウドサービスの利用を許可する

- 明確なルールを設定し、社内のすべての組織で設定したルールを遵守できるよう社員を教育する

管理と教育に重点を置くことで、クラウドサービスにおけるセキュリティー課題をカバーするのがポイントです。

まとめ

「情報セキュリティ白書2023」で記載されている重要な4つのトピックを紹介しました。本書は、情報セキュリティーに関する国内外の政策や脅威の動向、インシデントの発生状況や被害の実態について、国内外の官民の各種データや資料を引用して解説している実用性の高い書籍です。

企業における情報セキュリティーインシデントは年々増加する一方で、多くの企業が情報セキュリティーに関連する対策や危機管理能力が弱い傾向にあります。本書の内容を理解し、情報セキュリティーインシデントの被害に遭わないための基本的な準備、手口の理解、侵入などに備えた対応策を用意することが大切です。